应该有不少朋友,在日常工作中会做各种的网络安全测试或者编写研究各种脚本脚本吧?

今天要给大家介绍一款非常强的开源项目 - CyberChef,堪称是网络上的"瑞士军刀"。

项目简介

CyberChef 是一款功能强大的 “网络瑞士军刀”,它提供超过 500 种操作, 涵盖了加密、编码、压缩、数据分析等多个领域,包括简单的编码,如XOR和Base64,更复杂的加密,如AES,DES和Blowfish,创建二进制和十六进制转储,数据的压缩和解压缩,计算哈希和校验和,IPv6和X.509解析,更改字符编码等。

CyberChef 是由英国政府通信总部(GCHQ)开发的,GCHQ是英国负责网络安全和情报收集的机构。他们开发CyberChef的目的是为了让分析人员能够更轻松地处理各种数据,而无需使用复杂的工具或算法。

事实上,我们可以完全通过拖拽操作模块的方式,构建自定义的流程来处理数据,非常的方便。

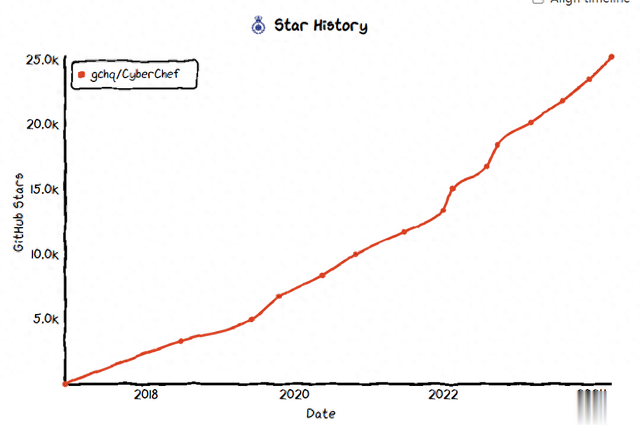

目前在 GitHub 上拥有超过 15,000 颗星,受到了广泛的好评。

功能特性

- 操作种类丰富:提供了 500 多种操作,涵盖了常见的加密、编码、压缩、数据分析等功能。

- 使用简单易懂:采用拖拽式操作界面,即使是没有编程经验的用户也能轻松上手。

- 实时处理: 自动处理输入和操作,并立即生成输出。

- 智能化: 自动检测编码格式,并提供解码功能。

- 调试支持: 支持设置断点和逐个操作执行,方便调试操作列表。

- 持久化: 可以保存和加载操作列表,方便重复使用和分享。

- 高亮显示: 可以高亮显示输入和输出中的文本,方便查看数据。

- 文件支持: 可以将输出保存到文件,或者从文件加载输入。

- 完全本地运行: 所有处理都在浏览器中进行,无需将数据发送到服务器。

- 离线可用: 可以下载 CyberChef 并本地运行,方便在没有网络连接的情况下使用。

安装部署

项目作者提供了一个在线的web站供大家体验:

https://gchq.github.io/CyberChef当然,如果你想本地搭建的话,可以使用下面的docker命令:

docker build --tag cyberchef --ulimit nofile=10000 .docker run -it -p 8080:80 cyberchef或者直接用下面的镜像:

docker run -it -p 8080:80 ghcr.io/gchq/cyberchef:latest快速使用

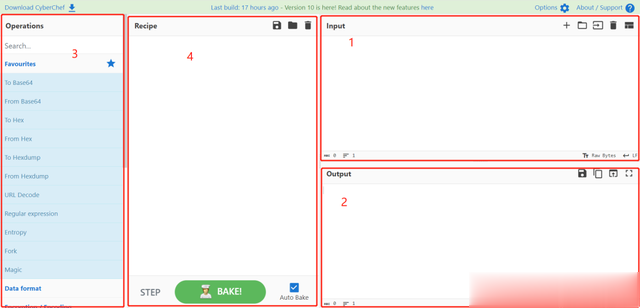

我们打开 CyberChef 的体验站,首页如下:

主要分为四个区域:

1、右上角的输入框,可以在此粘贴、输入或拖放要操作的文本或文件。

2、右下角的输出框,处理后的结果将显示在这里。

3、左侧的操作列表,可以在分类列表中找到CyberChef能够执行的所有操作,或通过搜索找到。

4、中间的区域,可以拖放想要使用的操作,并指定参数和选项。

其中,左侧的操作列表涉及有数据转换、加密、解密、压缩、正则表达式等shiji十几类几百种功能。

比如,我们想要将一段文本转换为十六进制格式,可以使用以下步骤:

在输入框中输入文本,从操作面板中拖拽 “To Hex” 操作模块到工作区 输出框中就会自动显示转换后的十六进制数据。

我们还可以叠加继续操作。比如,我们再需要将上面的结果进行base64编码,直接找到并拖拽 “To Base64” 操作模块到工作区即可。

同时,我们可以暂停上面的每个步骤,或者把转换的动作保存起来,非常方便。

尤其适合我们需要对某些字符内容进行多次批量编码的场景,比如各种网络安全和渗透测试、脚本编写和自动化、教育和研究等等。

原文链接:https://mparticle.uc.cn/article.html?btifl=100&app=uc-iflow&title_type=1&wm_id=c892d97668ce493185ba9a73c63e9b67&wm_cid=616306947345351680&pagetype=share&client=&uc_share_depth=1&uc_param_str=frdnsnpfvepcntnwprdssskt